Che cos'è lo spoofing e-mail? In che modo i truffatori forzano e-mail false

Annuncio pubblicitario

Cosa puoi fare se qualcuno sta usando il tuo indirizzo email personale? Se la tua famiglia e i tuoi amici ricevono messaggi sospetti dal tuo indirizzo, potresti pensare di essere stato violato. Allo stesso modo, se ricevi spam da qualcuno che conosci, il loro sistema è stato compromesso?

Proteggi la tua casella di posta con il nostro corso di sicurezza e-mail gratuito!

Questo ti iscriverà alla nostra newsletter

Inserisci la tua e-mail di sblocco Leggi la nostra politica sulla privacyQuesto è un processo chiamato spoofing dell'email. È sorprendentemente semplice da fare e incredibilmente comune.

Che cos'è lo spoofing e-mail?

La tua preoccupazione immediata è, ovviamente, che sei diventato vittima di criminali informatici. Tuttavia, questo spesso non è il caso; invece, qualcuno sta fingendo il tuo indirizzo email.

Tutte le e-mail vengono fornite con i dettagli del destinatario e del mittente e quest'ultimo può essere falsificato (il che significa semplicemente che è un indirizzo di imitazione).

Allora perché hai ricevuto un'e-mail apparentemente da te stesso? Ci sono alcune possibilità

La prima istanza è quando un messaggio non può essere recapitato, quindi viene “restituito” all'indirizzo nel campo del mittente. Questo sembrerà particolarmente strano se non hai inviato quel messaggio. Almeno ora sai che qualcuno sta fingendo il tuo indirizzo.

I truffatori possono conoscere il tuo indirizzo attraverso numerosi metodi, tra cui account di social media e contatti reciproci. Potrebbe anche essere che il tuo indirizzo email sia comunque di dominio pubblico; se sei un'azienda o hai una newsletter, ad esempio, il tuo indirizzo sarà probabilmente pubblicizzato. Questo rende la vita molto più semplice per i truffatori che desiderano falsificare le e-mail.

Molti di noi inviano documenti e immagini importanti tramite e-mail come mezzo per eseguirne il backup. Questo è un modo semplice per mantenere accessibili i tuoi file vitali ovunque tu sia, senza la necessità di cloud computing 6 motivi per evitare i servizi cloud e mantenere i piedi per terra 6 motivi per evitare i servizi cloud e mantenere i piedi per terra grazie ai servizi come Dropbox e Google Drive, ci stiamo arrendendo molto di più di quello che otteniamo quando utilizziamo il cloud storage. Ecco uno sguardo al motivo per cui dovresti essere preoccupato. Leggi di più .

I criminali informatici vedono questa come un'opportunità: un'e-mail da te o da un altro contatto può suscitare in modo sufficiente la tua curiosità e fai clic sul link allegato.

E sappiamo tutti di non fidarci dei link nelle e-mail, giusto? Ecco come i virus si diffondono e acquisiscono dati privati sugli utenti. È un modo in cui i truffatori possono superare qualsiasi misura di sicurezza tu abbia adottato. Facendo clic su un collegamento, accetti essenzialmente un download di qualsiasi software incluso, che ignora anche il processo di sandboxing utilizzato dal browser Qual è il browser principale più sicuro? Qual è il browser Mainstream più sicuro? La battaglia per il miglior browser desktop non sarà mai risolta. Ma qual è il più sicuro? Tutti vantano una protezione superiore, ma nel 2017, che è il browser preferito per la sicurezza ... Ulteriori informazioni per proteggere il tuo dispositivo.

Come vengono falsificati gli indirizzi e-mail?

Quindi, come funziona? Come si può falsificare e, successivamente, spam, un indirizzo e-mail?

Tutto ciò di cui un truffatore ha bisogno è un server SMTP (Simple Mail Transfer Protocol), ovvero un server in grado di inviare e-mail, e le giuste apparecchiature postali. Questo potrebbe essere semplicemente Microsoft Office Outlook.

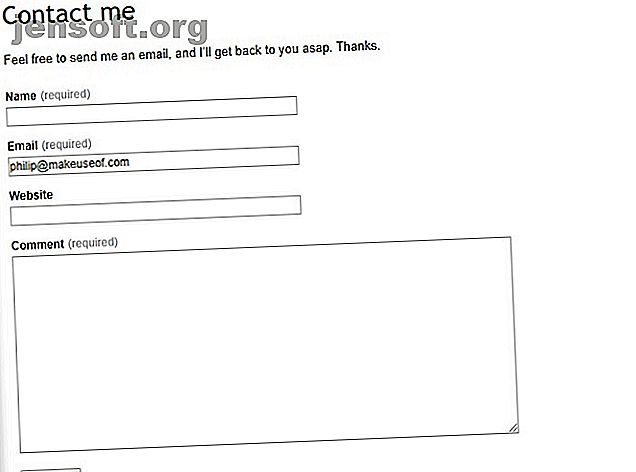

È necessario fornire un nome visualizzato, un indirizzo e-mail e le informazioni di accesso: sostanzialmente un nome utente e una password. Quest'ultimo ti consente di accedere al tuo account e-mail, ma il nome e l'indirizzo e-mail visualizzati possono effettivamente essere ciò che desideri.

Librerie di codici come PHPMailer semplificano il processo; devi semplicemente compilare il campo "Da", scrivere il tuo messaggio e aggiungere l'indirizzo del destinatario.

Non ti consigliamo di farlo, ovviamente, perché, a seconda della tua giurisdizione, è illegale.

La maggior parte dei client di posta elettronica non supporta la pratica. In genere ti chiedono di verificare che puoi accedere all'indirizzo dal quale stai fingendo di inviare messaggi.

Ci sono modi per aggirare questo, ma i truffatori lo bypassano usando "botnet" come server di posta. E cos'è comunque un computer zombi? [MakeUseOf Explains] Il tuo PC è uno zombi? E cos'è comunque un computer zombi? [MakeUseOf Explains] Ti sei mai chiesto da dove provenga tutto lo spam su Internet? Probabilmente ricevi centinaia di e-mail indesiderate con filtro antispam ogni giorno. Significa che ci sono centinaia e migliaia di persone là fuori, seduti ... Continua a leggere. Una botnet è un sistema di computer infetti, che agisce generalmente all'insaputa dell'utente per inoltrare virus, spam e worm ad altri dispositivi.

Perché gli estranei hanno ricevuto email da me?

In rari casi, potresti ricevere un messaggio arrabbiato da uno sconosciuto che afferma di aver inviato loro un virus. Sì, questo è dovuto allo spoofing dell'email.

Quando una macchina è compromessa, il software dannoso scruta la rubrica e invia software dannoso ai contatti utilizzando quel client di posta elettronica. Spesso affermano di provenire da un amico dell'utente del computer infetto.

Non hai nemmeno bisogno di conoscere questa persona: il suo nome viene utilizzato solo perché hai un contatto reciproco!

Un modus operandi di un virus è prosperare. Si diffondono e infettano il maggior numero possibile di macchine per ottenere quante più informazioni personali e quindi influenzare il più possibile. In particolare, ciò avviene attraverso il malware installato su un dispositivo tramite un sotterfugio, come un cavallo di Troia che pretende di essere qualcosa di utile durante l'archiviazione dei dati.

Se ricevi un messaggio da uno sconosciuto irato, spiega che non è colpa tua. Magari li inoltri su questa pagina in modo che siano consapevoli di cosa si può fare. Potresti quindi provare a isolare quale contatto hai in comune, in modo da poter avvisare che il loro sistema è stato compromesso. È un po 'un ago in un pagliaio, tuttavia ...

Cosa fare se si riceve un'e-mail sospetta

#Phishing è il tentativo di ottenere informazioni riservate come nomi utente, password e dettagli della carta di credito (e denaro) in genere effettuati tramite spoofing e-mail o messaggistica istantanea e spesso indirizza gli utenti a inserire informazioni personali in un sito Web falso. pic.twitter.com/mghL2Ngmyr

- Trading Standards (@Bucks_SurreyTS) 12 febbraio 2018

Se nell'e-mail è presente un collegamento, non fare clic su di esso . Allo stesso modo, non scaricare alcun allegato se non sai che sono originali. Non importa se proviene da qualcuno di cui pensi di poterti fidare o meno.

Continua a leggere per individuare un'e-mail falsa 5 esempi per aiutarti a individuare una frode o e-mail falsa 5 esempi per aiutarti a individuare una frode o e-mail falsa Il passaggio dallo spam allo attacchi di phishing è evidente ed è in aumento. Se c'è un singolo mantra da tenere a mente, è questo: la difesa numero uno contro il phishing è la consapevolezza. Leggi di più e non ignorare le pratiche di base 7 Suggerimenti importanti per la sicurezza della posta elettronica che dovresti conoscere 7 Suggerimenti importanti per la sicurezza della posta elettronica che dovresti conoscere La sicurezza di Internet è un argomento che tutti sappiamo essere importante, ma che spesso ricade nei recessi delle nostre menti, ingannandoci nel credere che "non succederà a me". Sia ... Continua a leggere se l'email proviene presumibilmente da qualcuno che conosci. Tendiamo a essere immediatamente scettici nei confronti delle e-mail improvvisate dal nostro indirizzo, ma non dei messaggi non richiesti dagli amici.

Inoltre, il fatto che tu conosca il mittente dovrebbe darti un vantaggio. Sai se è probabile che inviino un collegamento da solo senza altro testo attorno ad esso; se i loro messaggi sono lunghi e sconclusionati; o se commettono sempre errori di ortografia.

Se nulla è immediatamente evidente, controlla le e-mail e le note precedenti. Hanno una firma che compare su tutti i loro messaggi? Normalmente inviano e-mail tramite il loro telefono, e quindi "Invia dal mio iPhone", ad esempio, in fondo?

Se non sei ancora sicuro, chiedi semplicemente al mittente presunto.

Cosa fare se qualcuno sta usando il tuo indirizzo email

Ti consigliamo sempre di non fare clic su qualcosa che ritieni possa essere dannoso. Certamente non fare clic su nulla se l'e-mail sembra provenire dal tuo indirizzo e non ricordi di averlo inviato.

Se il messaggio afferma di provenire da te, controlla la cartella Inviati. Se è lì, ma non l'hai inviato, probabilmente il tuo account è stato compromesso. Allo stesso modo, se guardi Gmail, puoi vedere "Ultima attività dell'account", che potrebbe darti un'indicazione se qualcun altro sta accedendo al tuo account.

È necessario modificare la password immediatamente . Dai un'occhiata a questi suggerimenti per creare una password più sicura 7 modi per creare password sicure e memorabili 7 modi per creare password sicure e memorabili Avere una password diversa per ogni servizio è un must nel mondo online di oggi, ma c'è una terribile debolezza per le password generate casualmente: è impossibile ricordarle tutte. Ma come puoi ricordare ... Continua a leggere.

Sfortunatamente, c'è molto poco che puoi fare per lo spoofing, oltre a diventare più esperto di spam.

Ma non devi sentirti del tutto inutile perché potresti essere in grado di accertare l'indirizzo IP (Internet Protocol) da un'e-mail. Puoi tracciare l'origine della posta elettronica imparando ad aprire le intestazioni e trovando l'indirizzo IP. Questo potrebbe sembrare intimidatorio, ma da lì, puoi quindi rintracciarlo su un PC Come tracciare un indirizzo IP su un PC e come trovare il tuo Come tracciare un indirizzo IP su un PC e come trovare il tuo Vuoi vedere l'indirizzo IP del tuo computer? Forse vuoi scoprire dove si trova un altro computer? Sono disponibili vari strumenti gratuiti che ti dicono di più su un computer e il suo indirizzo IP. Leggi di più .

In quale altro modo puoi proteggerti?

Qualcuno ha cercato di usare la mia e-mail di spam e un nome falso per indurmi a pagare per la loro roba di mele. Sì, perché mi sono completamente registrato come "Jay Moe"

- jmo (@ jmonumber3) 16 aprile 2016

Può essere una situazione frustrante trovarti, ma per fortuna, più persone riconoscono lo spoofing delle e-mail come una truffa, inviando immediatamente tali elementi nel cestino. Servono come promemoria tempestivo del fatto che dobbiamo sempre proteggere ogni aspetto della nostra vita online, ovvero feed di social media, browser e account di posta elettronica.

Dovresti familiarizzare con i protocolli di sicurezza e-mail comuni e tenere presente che i truffatori possono sfruttare il tuo indirizzo e-mail in diversi modi 6 modi in cui il tuo indirizzo e-mail può essere sfruttato dai truffatori 6 modi in cui il tuo indirizzo e-mail può essere sfruttato dai truffatori account email? Possono sfruttare la tua reputazione, i tuoi conti finanziari e molto altro. Leggi di più . E per un altro trucco e-mail di cui essere consapevoli, non cadere in questa truffa e-mail del sito Web per adulti Scam e-mail del sito Web per adulti: non dare Bitcoin ai ladri Scam e-mail del sito Web per adulti: non dare Bitcoin ai ladri pretendi di avere accesso al tuo account? Ecco una suddivisione della truffa via e-mail del sito Web per adulti. Leggi di più .

Credito di immagine: cienpies / Depositphotos

Ulteriori informazioni su: Suggerimenti e-mail, Sicurezza online, Phishing, Spam.